NetSessionEnum 会在高版本的操作系统不起作用

我们可以使用PsLoggedOn工具来代替

PsLoggedOn简介

PsLoggedOn 将在HKEY_USERS下枚举注册表项,以检索登录用户的安全标识符 (SID)

并将 SID 转换为用户名。PsLoggedOn 还将使用 NetSessionEnum API 来查看谁通过资源共享登

录到计算机。

但是,一个限制是 PsLoggedOn 依赖于远程注册表服务(Remote Registry service)来扫描关联的密钥。自 Windows 8 以来,默认情况下未在 Windows 工作站上启用远程注册表服务,但系统管理员可以为各种管理任务、向后兼容性或安装监视/部署工具、脚本、代理等启用远程注册表服务。

默 认 情 况 下 , 它 还 在 更 高 版 本 的 Windows Server 操 作 系 统 ( 如 Server 2012 R2 、 2016

(1607)、2019 (1809) 和 Server 2022 (21H2))上启用。如果启用它,该服务将在十分钟

不活动后停止以节省资源,但一旦我们与 PsLoggedOn 连接,它将重新启用(使用自动触发器)

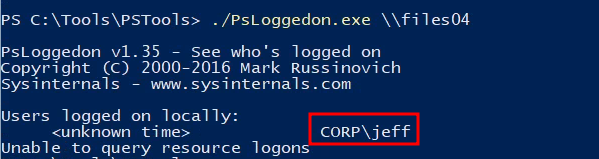

使用 PsLoggedOn 查看 Files04 上的用户登录

.\PsLoggedon.exe \\files04

我们发现 jeff 使用他的域用户帐户登录到 FILES04。这是很好的信息,它表明了另

一种潜在的攻击媒介。

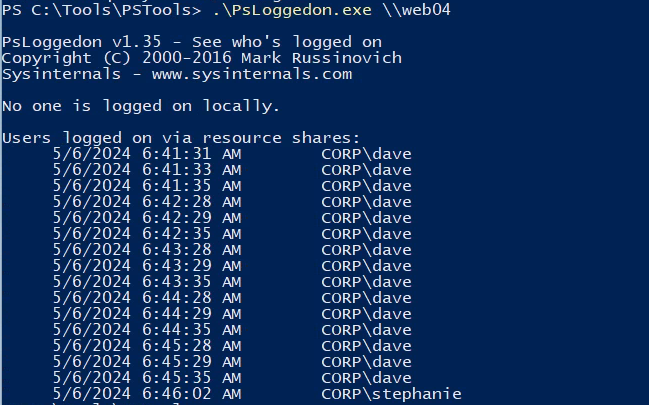

使用 PsLoggedOn 查看 Web04 上的用户登录

.\PsLoggedon.exe \\web04

可以看到web04服务器通过共享登录的用户很多

.\PsLoggedon.exe \\client74

看起来 jeffadmin 在 CLIENT74 上有一个打开的会话,输出显示了一些非常有趣的信息。如果我

们的枚举是准确的,并且我们实际上在 CLIENT74 上具有管理权限,我们应该能够登录那里并可

能窃取 jeff admin 的凭据

输出中需要注意的另一件有趣的事情是,斯蒂芬妮是通过资源共享登录的。之所以显示这一点,

是因为 PsLoggedOn 还使用 NetSessionEnum API,在这种情况下,该 API 需要登录才能工作。

这也可以解释为什么我们之前在使用PowerView时看到stephanie登录。